La généralisation des labels de confidentialité avec chiffrement dans Microsoft 365 marque une étape importante dans la maturité des stratégies de protection de l’information. Grâce à Microsoft Purview, les organisations peuvent désormais classifier, protéger et restreindre l’usage de leurs données sensibles de manière cohérente, y compris dans SharePoint Online et OneDrive.

Mais cette protection forte pose une question fondamentale : comment conserver une capacité d’administration, d’audit et de reprise sur des contenus chiffrés, sans affaiblir le modèle de sécurité ?

Deux mécanismes répondent précisément à ce besoin : le Super utilisateur d’Azure Rights Management et le cmdlet Unlock‑SPOSensitivityLabelEncryptedFile.

Le Super utilisateur : un filet de sécurité maîtrisé

Le concept de Super utilisateur dans Microsoft Purview repose sur un principe simple mais puissant : garantir qu’un nombre très restreint de comptes ou de services puisse toujours accéder aux contenus protégés par chiffrement, indépendamment des permissions utilisateur initiales.

Un Super utilisateur dispose systématiquement du droit Full Control sur les documents et emails chiffrés par le tenant, ce qui permet d’inspecter, modifier ou retirer une protection si nécessaire.

Lien vers l’article Microsoft : Configure super users for Azure Rights Management | Microsoft Learn

Microsoft rappelle que cette capacité n’est pas destinée à un usage quotidien, mais à des scénarios exceptionnels et contrôlés : départ d’un collaborateur, investigation juridique, audit de conformité ou incident de sécurité

–

Unlock‑SPOSensitivityLabelEncryptedFile : une action ciblée et tracée :

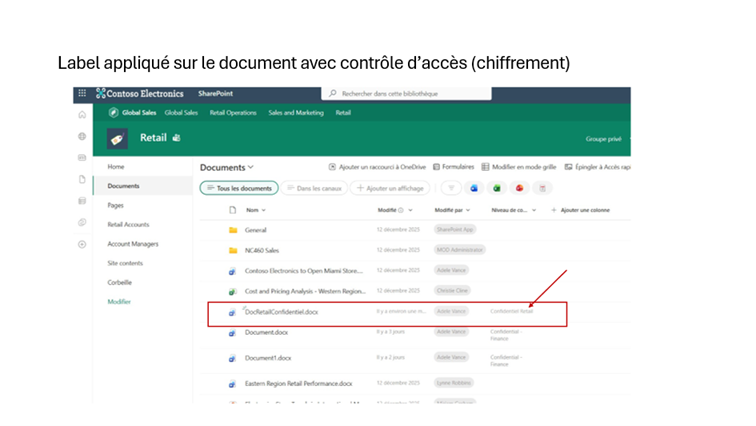

L’extension du support des labels de confidentialité chiffrés dans SharePoint Online et OneDrive a été un tournant majeur. Depuis 2025, SharePoint est capable de traiter et indexer des fichiers Office et PDF chiffrés, tant que le chiffrement repose sur des clés cloud compatibles.

Cela permet la recherche, la co‑édition et l’intégration avec Purview, mais introduit également une contrainte : les administrateurs n’ont plus un accès direct au contenu sans mécanisme spécifique. C’est précisément là qu’intervient Unlock‑SPOSensitivityLabelEncryptedFile.

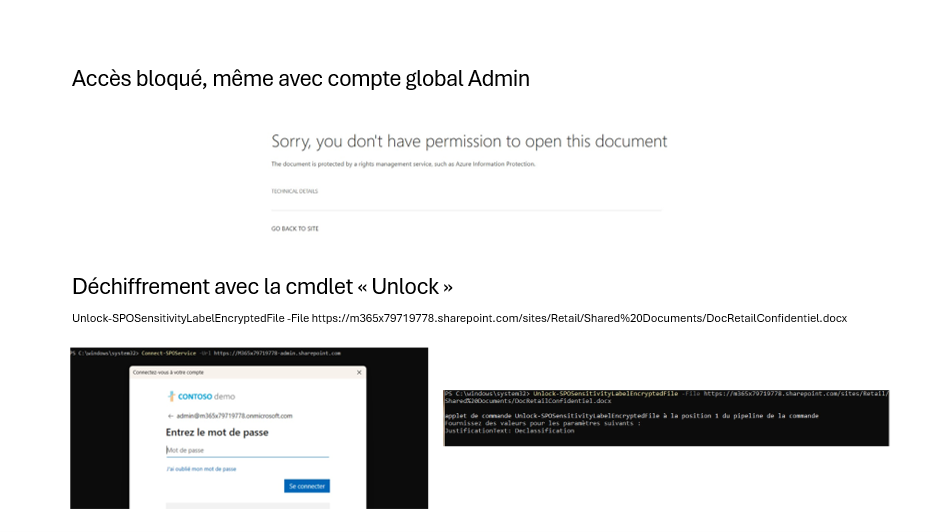

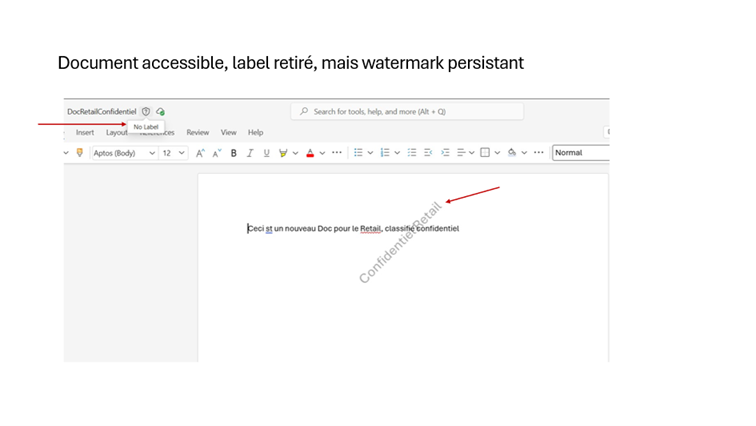

Le cmdlet Unlock‑SPOSensitivityLabelEncryptedFile permet à un administrateur SharePoint Online de supprimer le chiffrement et le label d’un fichier stocké dans SharePoint, sans avoir à le télécharger localement.

Lien vers l’article Microsoft : Unlock-SPOSensitivityLabelEncryptedFile (Microsoft.Online.SharePoint.PowerShell) | Microsoft Learn

Exemple d’utilisation de Unlock‑SPOSensitivityLabelEncryptedFile

Microsoft insiste sur plusieurs points structurants :

- l’action est limitée à un fichier à la fois,

- une justification obligatoire est exigée,

- l’opération est journalisée dans les logs d’audit.

Ce positionnement montre clairement que le cmdlet n’est pas conçu comme un outil de contournement massif des protections, mais comme un outil de dernier recours, aligné avec les exigences de traçabilité et de conformité.

–

Cas d’usage concrets observés en 2025

- Investigations et eDiscovery

Dans les contextes juridiques ou réglementaires, les équipes conformité doivent parfois accéder à des documents chiffrés dont aucun utilisateur actif ne possède plus les droits. Le couple Super utilisateur + Unlock‑SPO… permet alors d’extraire l’information sans casser le modèle global de protection

- Migrations et restructurations

Les migrations tenant‑to‑tenant ou les réorganisations SharePoint sont fortement compliquées par la présence de contenus chiffrés. La capacité à déverrouiller ponctuellement des fichiers est un facteur clé de réussite des projets de transformation cloud

- Reclassification et gouvernance des labels

Avec l’évolution des politiques de classification, il est parfois nécessaire de retirer un ancien label chiffré pour en appliquer un nouveau. Là encore, ces outils permettent d’agir sans demander une intervention manuelle des utilisateurs.

Une gouvernance indispensable autour de ces capacités

Microsoft est très clair sur un point : le Super utilisateur et Unlock‑SPOSensitivityLabelEncryptedFile doivent être intégrés dans une gouvernance stricte.

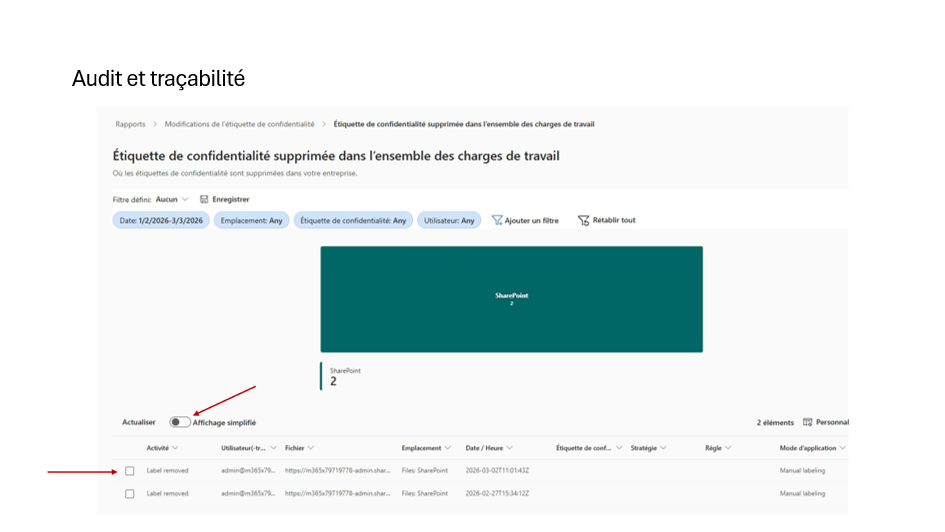

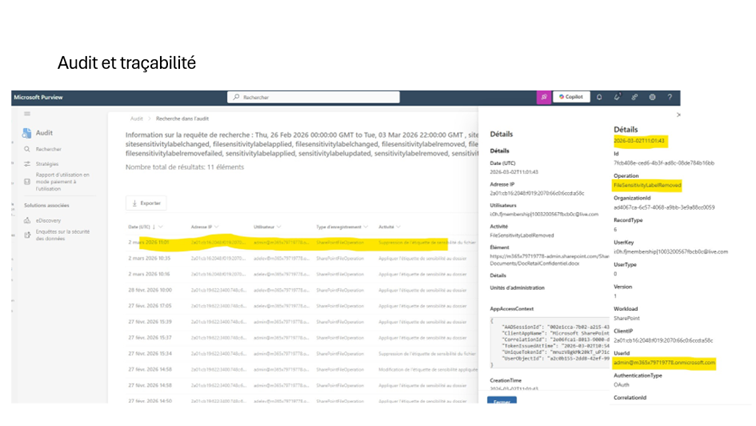

Les recommandations issues des blogs Purview de 2025 insistent sur :

- la limitation drastique du nombre de Super utilisateurs,

- l’utilisation de comptes dédiés ou de groupes spécifiques,

- la supervision via audit et alertes,

- l’intégration dans des procédures formelles (runbooks, validation RSSI). [microsoft.com]

Ces mécanismes ne diminuent pas la sécurité ; au contraire, ils permettent d’éviter des contournements non maîtrisés lorsque la pression opérationnelle augmente.

–

Conclusion : protection forte et contrôle maîtrisé

À mesure que Microsoft 365 devient AI‑ready et que les labels de confidentialité chiffrés se généralisent, la capacité à raisonner sur la donnée protégée devient stratégique.

Le Super utilisateur et Unlock‑SPOSensitivityLabelEncryptedFile ajoutent des mécanismes d’exception fortement contrôlés.