Le navigateur web est devenu le principal point d’accès aux données de l’entreprise.

Messageries personnelles, plateformes collaboratives, applications SaaS non maîtrisées et désormais outils d’IA générative accessibles en ligne constituent autant de vecteurs potentiels de fuite de données.

Dans ce contexte, Microsoft a fait évoluer Microsoft Purview Data Loss Prevention afin de déplacer les contrôles DLP au plus près des usages réels,

Le lien vers l’article Microsoft Prevent data leak through web apps with Microsoft Purview Data Loss Prevention | Microsoft Community Hub

1. Du DLP orienté fichiers à un DLP orienté contenu

Historiquement, les politiques DLP se concentraient sur des scénarios file‑based : copie vers un support amovible, envoi par email, upload vers un cloud non autorisé.

Or, les usages ont profondément changé : Les données sont désormais saisies, copiées ou générées directement dans des applications web, parfois sans jamais transiter par un fichier.

Microsoft Purview DLP introduit ainsi une approche content‑based, capable d’analyser les données au moment précis où elles sont saisies ou collées dans une application web, indépendamment de leur source initiale

2. Protection DLP native dans le navigateur

Le navigateur devient une couche de sécurité à part entière.

Avec Microsoft Edge for Business, les contrôles DLP sont désormais intégrés nativement, sans nécessiter systématiquement le déploiement d’un agent Endpoint DLP complet

Ces contrôles permettent notamment :

- l’inspection en temps réel des données saisies dans les champs web,

- le blocage ou l’audit des collages de données sensibles,

- l’application de politiques DLP cohérentes sur postes gérés et non gérés.

Cette approche répond directement aux usages hybrides et au télétravail, où le périmètre de confiance est plus diffus.

3. DLP et IA générative : un nouveau front de risque

L’essor des IA génératives accessibles via le navigateur (ChatGPT, Gemini, DeepSeek, etc.) a introduit un nouveau type de fuite de données, plus subtil : la saisie volontaire d’informations sensibles dans des prompts.

Des contrôles DLP inline spécifiques aux applications d’IA, capables de bloquer ou d’auditer des prompts contenant des données sensibles Ces contrôles :

- analysent les prompts en temps réel,

- s’appuient sur les Sensitive Information Types (SIT) de Purview,

- peuvent être combinés avec Adaptive Protection pour ajuster le niveau de sévérité selon le profil de risque utilisateur.

L’objectif n’est pas d’interdire l’IA, mais d’en encadrer l’usage sans dégrader l’expérience utilisateur.

4. Une stratégie de protection « en couches »

Cette stratégie combine :

- DLP cloud (Microsoft 365, SaaS),

- DLP Endpoint (Windows, macOS),

- DLP navigateur (Edge for Business),

- et désormais DLP réseau, via l’intégration avec des architectures SASE pour l’inspection inline des flux sortants.

L’intérêt de cette approche est double :

- réduire les angles morts,

- maintenir une cohérence de politiques quel que soit le point de sortie des données.

5. Gouvernance et expérience administrateur

Une simplification opérationnelle du DLP, avec :

- des tableaux de bord de synchronisation de politiques,

- une meilleure visibilité des signaux collectés,

- une gestion centralisée depuis le portail Purview, y compris pour les scénarios navigateur et réseau.

Cette convergence permet aux équipes sécurité et conformité de piloter un programme DLP global, plutôt qu’une juxtaposition de règles techniques disparates.

Comment prévenir / bloquer le copier/coller d’informations sensibles dans les sites Web :

Microsoft Purview DLP étend la prévention des fuites de données directement aux usages web, en particulier au collage d’informations sensibles dans des sites et applications accessibles via le navigateur.

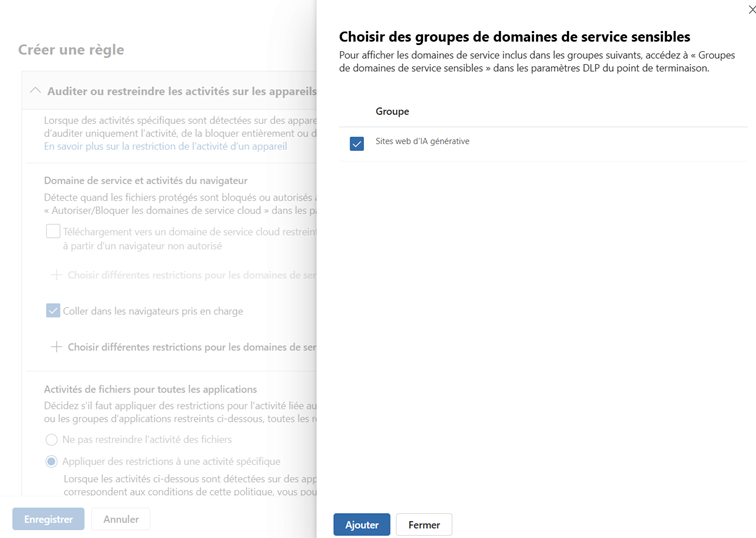

Cette capacité repose sur la notion de groupes de domaines sensibles, permettant de classer les sites web selon leur niveau de confiance (applications internes, messagerie professionnelle, services externes).

Les politiques DLP peuvent alors appliquer des actions différenciées :

- audit lors du collage de données sensibles vers des sites internes,

- avertissement avec justification métier pour les usages professionnels tolérés,

- blocage total vers des sites non approuvés, comme les messageries personnelles, les réseaux sociaux ou les outils d’IA générative accessibles en ligne.

En complément, Adaptive Protection permet d’ajuster dynamiquement ces contrôles en fonction du niveau de risque utilisateur : un utilisateur à risque élevé peut ainsi être bloqué là où un autre ne recevra qu’un avertissement.

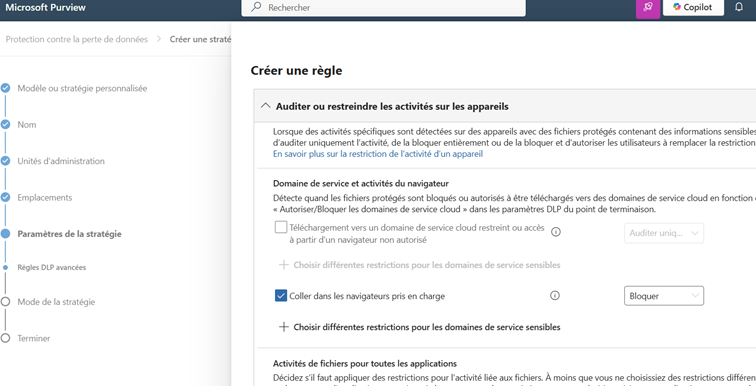

Paramétrage de la règle DLP (ciblant les devices)

Sélection d’un groupe de domaine prédéfini : Sites Web d’IA générative

En synthèse : la prévention des fuites de données ne peut plus se limiter aux fichiers et aux emails. En intégrant le navigateur, les applications web et les usages d’IA générative dans le périmètre DLP, Microsoft propose une réponse adaptée aux réalités du poste de travail moderne.