Mi-décembre, Microsoft a annoncé l’intégration de Microsoft Defender for Cloud dans le portail Defender. Cette annonce vient de compléter cette du mois de juillet sur l’intégration de Microsoft Sentinel dans ce même portail afin de fournir une expérience unifiée pour les SOC Analyst

Pourquoi intégrer Sentinel et Defender for Cloud dans le portail Defender ?

Microsoft fait évoluer sa stratégie SecOps vers une plateforme unifiée, centrée sur le portail Microsoft Defender. L’objectif est clair : réduire la fragmentation des outils, améliorer la corrélation des signaux de sécurité et accélérer les capacités de détection et de réponse.

L’intégration de Microsoft Sentinel (SIEM/SOAR) et de Microsoft Defender for Cloud (CNAPP) dans le portail Defender apporte plusieurs bénéfices majeurs :

- Une vue unifiée des incidents, qu’ils proviennent des environnements cloud, hybrides ou des workloads Azure.

- Une corrélation native entre signaux XDR et données SIEM.

- Une expérience SOC simplifiée, avec moins de changements de portails et plus de contexte.

- Une meilleure priorisation des incidents, grâce au regroupement des alertes et entités.

- Une base solide pour une approche Zero Trust et cloud‑native des opérations de sécurité.

Ces intégrations s’inscrivent dans la vision Unified Security Operations, où Sentinel devient le SIEM natif du portail Defender et Defender for Cloud alimente ce SOC avec des signaux enrichis issus de la posture et du runtime cloud.

–

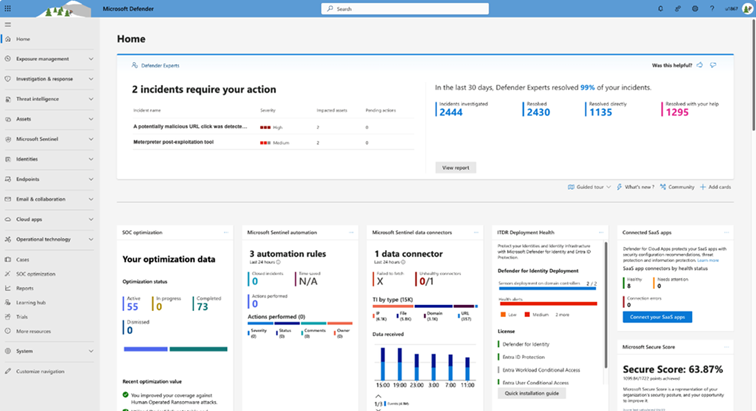

Microsoft Sentinel dans le portail Microsoft Defender : Sentinel comme composant SIEM natif du portail Defender

Microsoft Sentinel est désormais disponible directement dans le portail Microsoft Defender, avec ou sans Microsoft Defender XDR. Cette intégration permet de gérer les incidents Sentinel au même endroit que les incidents issus de Defender XDR, dans une interface unifiée.

Le portail Defender devient ainsi le point central des opérations SOC, combinant :

- SIEM (Sentinel),

- XDR (Defender),

- Threat Intelligence,

- Advanced Hunting,

- et automatisation SOAR.

Microsoft annonce d’ailleurs que le portail Azure ne sera plus l’interface principale de Sentinel à terme, renforçant cette convergence vers Defender.

Screen issu de l’article blog Microsoft : Planning your move to Microsoft Defender portal for all Microsoft Sentinel customers | Microsoft Community Hub

Corrélation des incidents Sentinel et Defender XDR

L’intégration entre Sentinel et Microsoft Defender XDR permet :

- l’ingestion des incidents Defender XDR dans Sentinel,

- la synchronisation bidirectionnelle des incidents,

- le partage des entités, alertes et signaux enrichis.

Les incidents Defender XDR (Endpoint, Identity, Office 365, Cloud Apps, etc.) peuvent être corrélés avec les données Sentinel, offrant une vision plus complète d’une attaque multi‑vecteurs.

Cette corrélation améliore :

- le triage,

- l’investigation,

- et la réponse automatisée.

Advanced Hunting et données unifiées

L’intégration permet également de centraliser les données Advanced Hunting issues de Defender dans Sentinel.Les analystes peuvent ainsi exploiter :

- des requêtes KQL enrichies,

- des données à rétention longue,

- et des signaux provenant de multiples produits Microsoft.

Cela renforce la capacité du SOC à mener des investigations transverses, tout en conservant Sentinel comme moteur d’analyse principal.

Procédure – Intégrer Microsoft Sentinel dans le portail Defender

Étapes principales

- Disposer d’un workspace Log Analytics avec Microsoft Sentinel activé

- Se connecter au portail Microsoft Defender

- Accéder à la section Unified security operations

- Lancer l’onboarding du workspace Sentinel

- Désigner le workspace principal si plusieurs workspaces existent

- Vérifier l’accès aux fonctionnalités Sentinel (incidents, hunting, analytics)

Cette procédure permet d’exploiter Sentinel directement depuis le portail Defender, avec une expérience SOC unifiée.

–

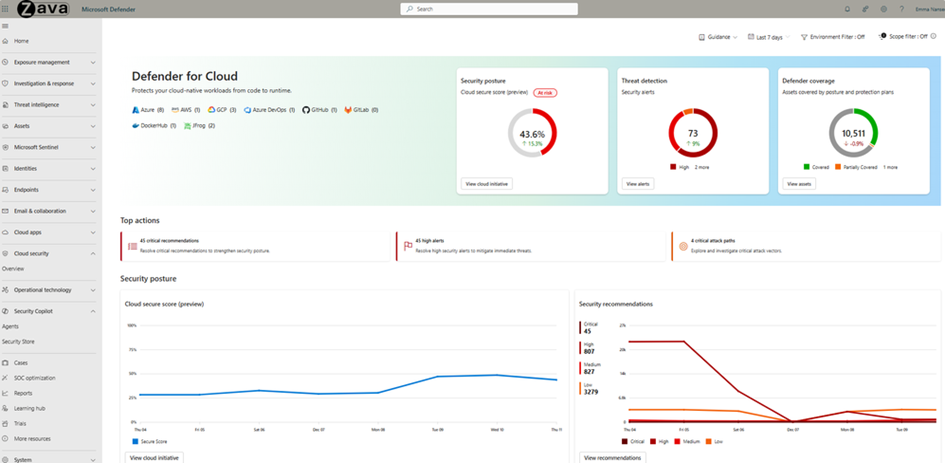

Microsoft Defender for Cloud et son intégration avec Sentinel et le portail Defender: Defender for Cloud comme source stratégique de signaux sécurité

Microsoft Defender for Cloud apporte une visibilité essentielle sur :

- la posture de sécurité des ressources cloud,

- les risques de configuration,

- les menaces détectées sur les workloads,

- et les attaques en cours sur les environnements Azure, hybrides ou multicloud.

Son intégration avec Microsoft Defender XDR permet à ces alertes cloud d’être transformées en incidents XDR, puis ingérées dans Sentinel

Du signal cloud à l’incident SOC

Grâce à cette intégration :

- les alertes Defender for Cloud sont collectées par Defender XDR,

- elles sont regroupées en incidents contextualisés,

- ces incidents sont ensuite synchronisés dans Sentinel.

Sentinel devient alors le point de convergence SOC, capable de corréler :

- les signaux cloud,

- les identités,

- les endpoints,

- et les événements réseau.

Cette approche évite la gestion d’incidents isolés par service et favorise une analyse orientée attaque

Screen issu de l’article blog Microsoft : Breaking down security silos: Microsoft Defender for Cloud Expands into the Defender Portal | Microsoft Community Hub

Connecteur Defender for Cloud : approche tenant‑based recommandée

Microsoft recommande désormais l’usage du connecteur Defender for Cloud basé sur le tenant, plutôt que l’ancien connecteur par abonnement.

Ce modèle :

- simplifie l’administration,

- garantit la couverture complète du tenant,

- assure une cohérence avec l’intégration Defender XDR.

Le connecteur basé sur le tenant est actuellement en preview, mais il est fortement recommandé pour les environnements modernes.

Procédure – Intégrer Microsoft Defender for Cloud à Microsoft Sentinel

Étapes principales

- Vérifier que Defender for Cloud est intégré à Microsoft Defender XDR

- Dans Microsoft Sentinel, activer le connecteur Microsoft Defender XDR

- Activer le connecteur Defender for Cloud basé sur le tenant

- Vérifier l’ingestion des alertes Defender for Cloud

- S’assurer que les incidents sont correctement synchronisés et enrichis

- Adapter les règles d’analytics si nécessaire

–

En synthèse :

L’intégration de Microsoft Sentinel et Microsoft Defender for Cloud dans le portail Defender marque une étape structurante dans l’évolution des SOC modernes.

Microsoft propose désormais :

- une plateforme unifiée,

- orientée incidents,

- capable de corréler des signaux hétérogènes,

- et prête pour les enjeux cloud et Zero Trust.

Pour les organisations, cela se traduit par :

- moins d’outils,

- plus de contexte,

- et une capacité accrue à détecter, comprendre et stopper les attaques complexes.

–

Articles de référence :

Article Blog Microsoft annonçant l’intégration de Sentinel dans Defender : Planning your move to Microsoft Defender portal for all Microsoft Sentinel customers | Microsoft Community Hub

Article Blog Microsoft annonçant l’intégration de Defender for Cloud dans le portail Defender : Breaking down security silos: Microsoft Defender for Cloud Expands into the Defender Portal | Microsoft Community Hub

Microsoft Defender XDR integration with Microsoft Sentinel : Microsoft Defender XDR integration with Microsoft Sentinel | Microsoft Learn

Ingest Microsoft Defender for Cloud incidents with Microsoft Defender XDR integration: Ingest Microsoft Defender for Cloud incidents with Microsoft Defender XDR integration | Microsoft Learn