Créer une stratégie Microsoft Purview Communication Compliance permettant de détecter du langage inapproprié dans des conversations Microsoft Teams,

Le lien vers l’article Microsoft : https://learn.microsoft.com/fr-fr/purview/communication-compliance-policies

Prérequis techniques et organisationnels

Licences : Microsoft 365 E5 ou Microsoft Purview Suite (en complément d’E3 ou équivalent)

Rôles nécessaires : Le compte utilisé doit disposer du rôle Administrateur de conformité des communications (Communication Compliance Admin).

Environnement : Microsoft Teams doit être actif dans le tenant. Les communications Teams (canaux, chats 1:1 et groupes) sont automatiquement prises en charge par Communication Compliance une fois la stratégie activée.

1. Accéder à la solution Communication Compliance

- Connectez-vous au portail Microsoft Purview : https://purview.microsoft.com

- Dans le menu de navigation gauche, sélectionnez Solutions.

- Cliquez sur Communication Compliance (rubrique Gestion des risques).

Vous arrivez sur la page principale de la solution, qui centralise stratégies, alertes et paramètres globaux.

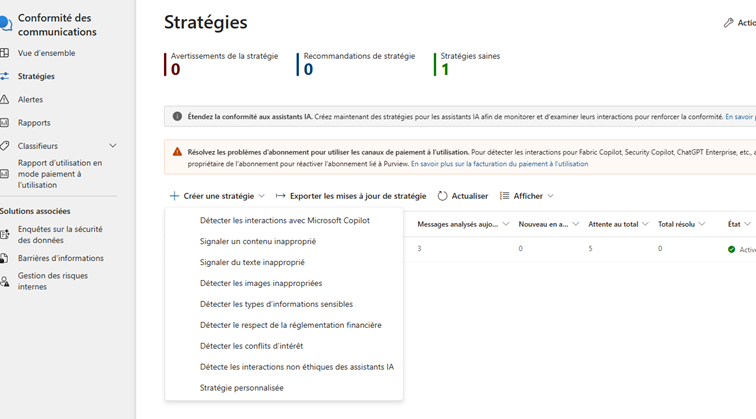

2 Créer une nouvelle stratégie

- Dans Communication Compliance, sélectionnez Stratégies.

- Cliquez sur Créer une stratégie.

Microsoft Purview propose alors soit des modèles prédéfinis, soit une stratégie personnalisée. Pour détecter du langage inapproprié dans Teams :

- Sélectionnez le modèle Détecter le contenu inapproprié.

- Ce modèle est conçu pour analyser :

- le langage offensant,

- les propos injurieux ou harcelants,

- les contenus à caractère haineux, violent ou sexuel.

- Cliquez sur Suivant pour personnaliser la stratégie.

Ce modèle est officiellement supporté pour Microsoft Teams et repose sur des classificateurs intégrés.

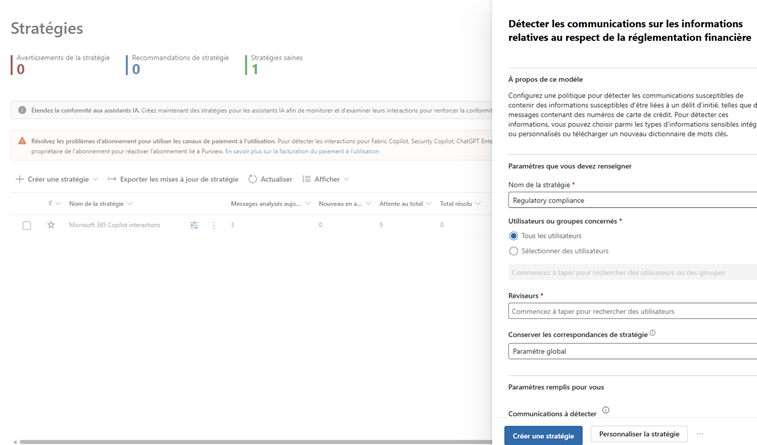

3 Définir le périmètre de la stratégie

Canaux surveillés :

- Dans l’étape Emplacements, vérifiez que Microsoft Teams est sélectionné. Cela inclut :

- les canaux Teams,

- les canaux privés,

- les conversations 1:1 et de groupe

Utilisateurs inclus / exclus

- Sélectionnez les utilisateurs ou groupes à surveiller : tous les utilisateurs Teams, ou des groupes ciblés (ex. population sensible, équipes spécifiques).

- (Optionnel) Définissez des exclusions si certaines populations ne doivent pas être analysées.

Cette étape permet d’appliquer le principe de proportionnalité dans la surveillance.

4. Configurer les conditions de détection

Dans l’étape Conditions, le modèle “contenu inapproprié” utilise des classificateurs Microsoft intégrés, notamment :

- langage haineux,

- violence,

- sexualité,

- auto‑mutilation.

Aucune création manuelle de mots-clés n’est requise pour ce scénario standard : les signaux de détection sont déjà définis par Microsoft et utilisés de manière cohérente sur Teams.

5. Définir les réviseurs (modérateurs)

- Sélectionnez les réviseurs de la stratégie.

- Les réviseurs doivent :

- être des utilisateurs individuels,

- disposer d’une boîte aux lettres Exchange Online.

- Ces personnes recevront automatiquement une notification lors de l’activation de la stratégie.

Les réviseurs sont responsables de l’analyse, de la qualification et de la clôture des alertes.

6. Finaliser et créer la stratégie

- Vérifiez le récapitulatif de la stratégie :

- nom (non modifiable après création),

- périmètre,

- conditions,

- réviseurs.

- Cliquez sur Créer la stratégie.

Points importants : Les stratégies ne peuvent pas être renommées après création. PowerShell n’est pas pris en charge pour la gestion de Communication Compliance.

Fonctionnement après activation

Une fois la stratégie active :

- Les messages Teams correspondant aux critères de langage inapproprié sont automatiquement signalés.

- Une alerte de conformité est créée dans Communication Compliance.

- L’identité de l’auteur est pseudonymisée par défaut.

- Les réviseurs peuvent :

- examiner le message,

- qualifier l’incident,

- documenter la décision,

- clôturer ou escalader l’alerte.

L’ensemble du processus est audité et traçable

Bonnes pratiques recommandées par Microsoft

- Commencer avec un périmètre restreint, puis élargir progressivement.

- Désigner des réviseurs formés aux règles RH et conformité.

- Examiner régulièrement le volume d’alertes pour ajuster le périmètre.

- Utiliser la pseudonymisation comme garantie de neutralité dans les revues.

–

Le lien vers la partie 1/3 : Présentation générale – https://cloud-trotter.fr/microsoft-purview-communication-compliance-gouverner-et-securiser-les-communications-modernes-de-teams-a-copilot-1-3/

Le lien vers la partie 2/3 : Utilisation avec Copilot – https://cloud-trotter.fr/microsoft-purview-communication-compliance-gouverner-et-securiser-les-communications-modernes-de-teams-a-copilot-2-3/