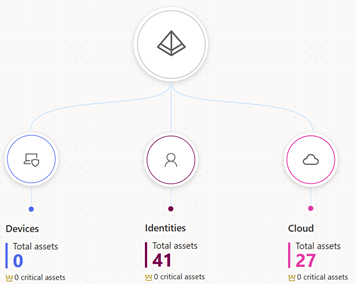

Microsoft Security Exposure Management est une plateforme destinée à gérer de manière proactive les risques et l’exposition aux cybermenaces. Dans un contexte où les surfaces d’attaque se multiplient et deviennent plus complexes, cette solution offre une vue unifiée et complète des actifs d’une organisation, leur relation et leur vulnérabilité.

Les comptes “Honeytokens” : une arme stratégique pour la cybersécurité avec Microsoft Identity Protection

Les cybermenaces continuent de croître en complexité et en fréquence, et les organisations doivent adopter des méthodes innovantes pour anticiper et neutraliser les attaques. Les « Honeytokens », ou « jetons leurres », sont des comptes ou identités factices qui jouent un rôle clé dans les stratégies de défense modernes. Conçus pour détecter et surveiller les activités malveillantes, ils alertent les équipes de sécurité lorsqu’un attaquant tente de les exploiter. Ainsi les équipes de sécurité (SOC) peuvent réagir rapidement en cas de compromission ou de tentative de connexion.

Zero Trust : Une approche moderne de la sécurité

Le modèle Zero Trust est aujourd’hui au cœur des stratégies de cybersécurité des entreprises modernes. Développé pour répondre à un paysage de menaces en constante évolution et à la migration vers le cloud, il repose sur un principe clé : ne jamais faire confiance, toujours vérifier.

Exemples de requêtes KQL pour le Hunting dans Microsoft Defender

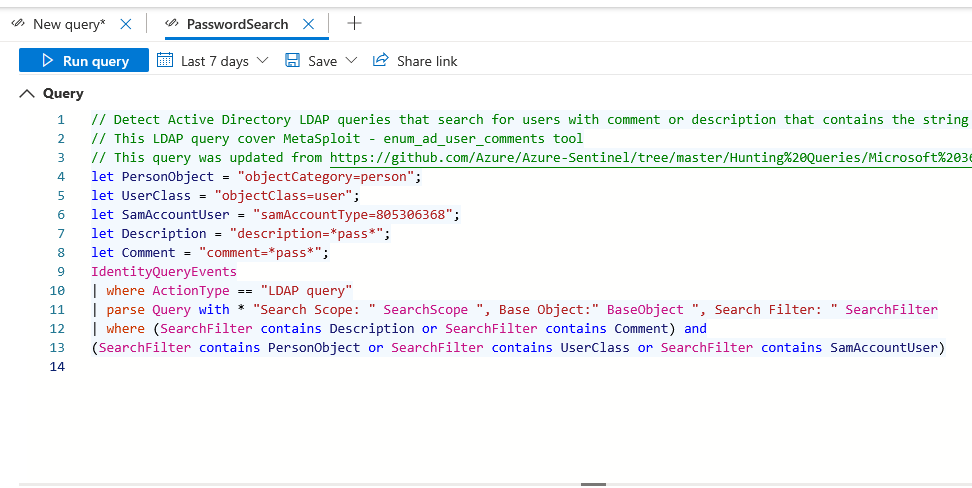

Le langage KQL (Kusto Query Language) est un outil puissant utilisé dans Microsoft Defender pour le hunting et l’analyse proactive des menaces. Conçu pour interroger et analyser de grandes quantités de données en temps réel, KQL est particulièrement adapté à la recherche d’activités suspectes dans les environnements cloud et hybrides.

Voici une douzaine d’exemples de requêtes KQL (Kusto Query Language) que vous pouvez utiliser pour la chasse aux menaces (hunting) dans Microsoft Defender. Ces requêtes sont conçues pour couvrir différents scénarios de détection d’activités suspectes.

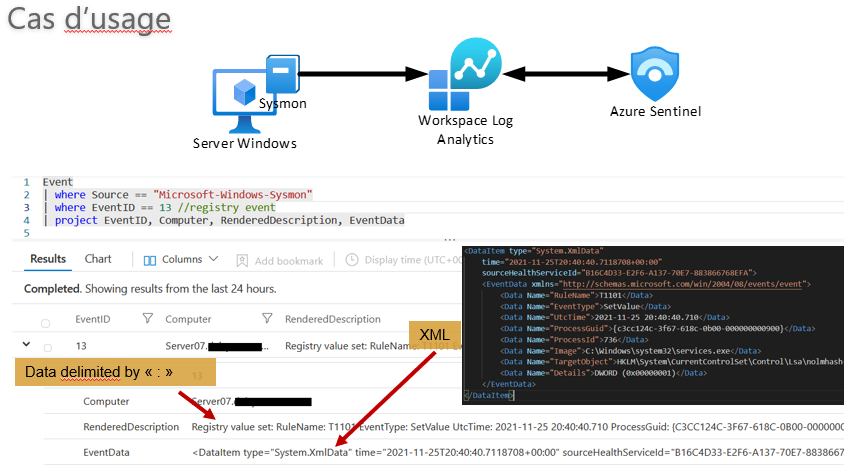

Introduction à KQL : Kusto Query Language (2/2)

Suite de l’article sur l’introduction à KQL, le lange de requête utilisable dans Microsoft Defender et Microsoft Sentinel. Dans cette seconde partie, on trouve des requêtes avancées

Introduction à KQL : Kusto Query Language (1/2)

Kusto Query Language (KQL) est un langage conçu pour interroger et explorer de grandes quantités de données. Initialement développé pour Microsoft Azure Data Explorer, il est utilisé dans plusieurs services Microsoft, notamment, Log Analytics Microsoft Sentinel et Microsoft Defender..

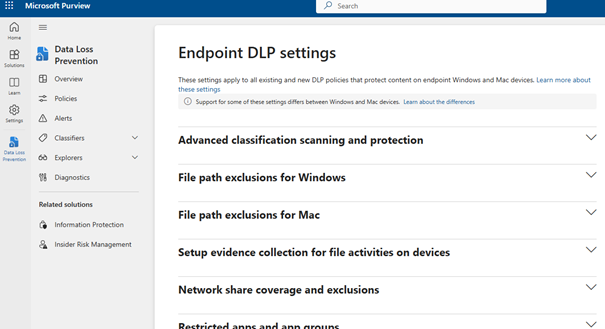

Microsoft DLP for Endpoint : Protéger vos données sensibles au niveau des appareils

Avec l’évolution des menaces liées à la perte de données et la montée en puissance du travail hybride, les entreprises doivent impérativement protéger leurs informations sensibles, même au niveau des appareils. Microsoft Data Loss Prevention (DLP) for Endpoint répond à ce besoin en offrant une solution intégrée pour surveiller, contrôler et sécuriser les données dans les environnements Windows et macOS. Cette fonctionnalité s’inscrit dans la suite Microsoft Purview et constitue une pièce clé d’une stratégie de sécurité robuste et proactive.

Microsoft annonce l’authentification multi facteur obligatoire pour les connexions Azure

Face à l’augmentation des cyberattaques, Microsoft renforce la sécurité de ses services avec l’introduction de l’authentification multi facteur (MFA) obligatoire pour toutes les connexions Azure. Cette mesure fait partie de l’initiative Secure Future Initiative (SFI) de Microsoft, visant à protéger les identités et les secrets des utilisateurs, ainsi que les infrastructures de gestion des identités.

Gestion des comptes d’accès d’urgence dans Microsoft Entra ID

La gestion des comptes d’accès d’urgence dans Microsoft Entra ID est cruciale pour éviter d’être verrouillé accidentellement hors de votre organisation en cas de panne ou de dysfonctionnement du réseau. Les comptes d’accès d’urgence, dotés du rôle Administrateur général, sont utilisés uniquement dans des situations critiques où les comptes administratifs normaux ne sont pas disponibles. Il est recommandé de créer plusieurs comptes d’accès d’urgence, de les configurer pour une authentification forte et de stocker leurs informations d’identification en toute sécurité.