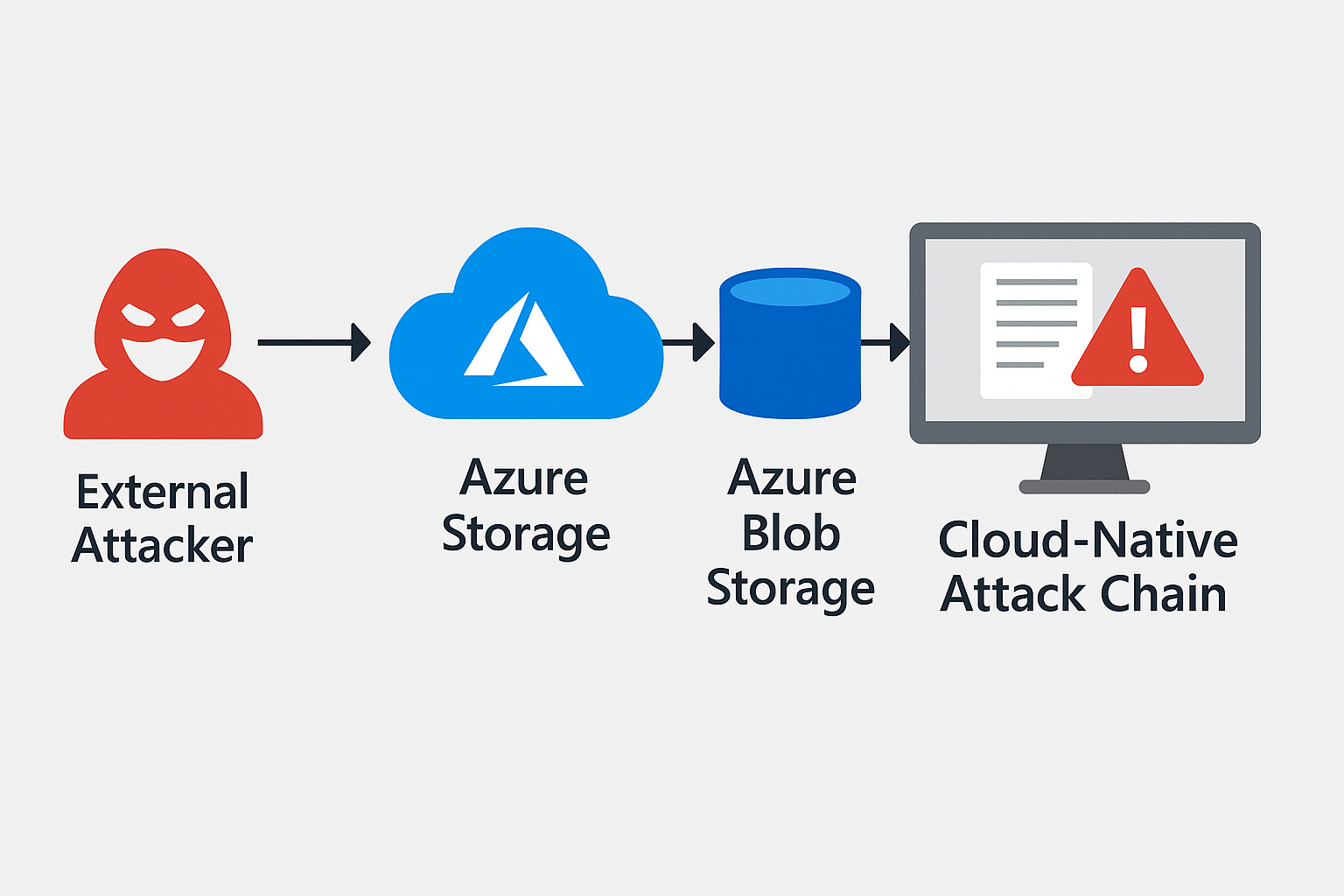

Azure Blob Storage est devenu un actif critique dans beaucoup d’architectures : sauvegardes, data lakes, datasets IA, médias, ingestion IoT, HPC…

Et c’est précisément parce qu’il concentre beaucoup de données non structurées et qu’il peut être exposé à Internet, il constitue une cible de choix pour les attaquants.