Retrouvez les annonces de Microsoft Security du mois de Juin concernant Microsoft Sentinel et Microsoft Denfender for CLoud

Tag: Microsoft

Microsoft Purview eDiscovery : vers une expérience unifiée, sécurisée et gouvernable : Ce qui changent réellement

Microsoft Purview eDiscovery : vers une expérience unifiée, sécurisée et gouvernable : Ce que changent réellement…

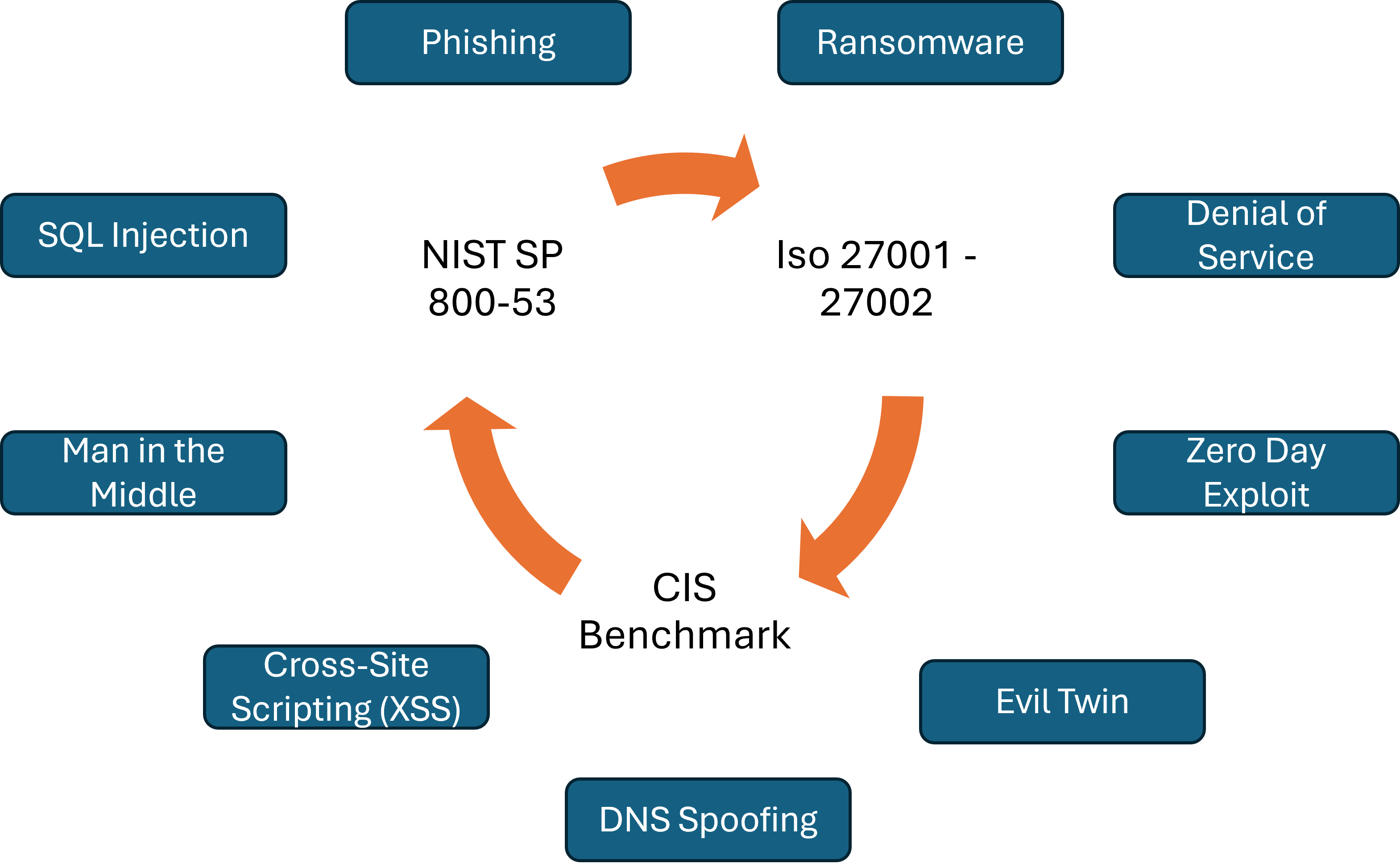

Comprendre les principales cyberattaques pour mieux s’en protéger (3/3)

Troisième et dernière partie.

Pour chaque Cyber attaques, ce tableau ressence des exemples de mesures de sécurité en comparaison de l’annexe A de la norme ISO 27001 et des contrôles du NIST SP 800-53. Cette liste est non exhaustive et doit être complétée lors d’une démarche complète.

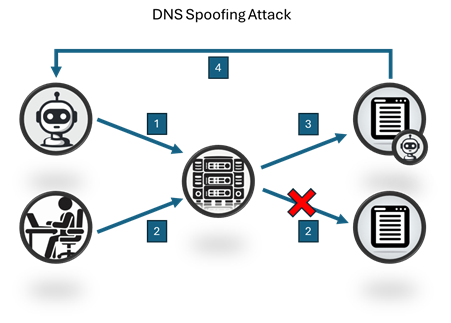

Comprendre les principales cyberattaques pour mieux s’en protéger (2/2)

Suite de l’article décrivant les cyber attaques les plus courantes. Dans cette seconde partie : SQL Injection, Cross Site Scripting, Zero Day Exploits, DNS Spoofing, Evil Twin

Comprendre les principales cyberattaques pour mieux s’en protéger (1/2)

Avec l’accroissement des connexions numériques, les cyberattaques se diversifient et gagnent en sophistication. Comprendre les principales menaces est essentiel pour anticiper les risques et renforcer les défenses des organisations. Voici un aperçu des attaques les plus courantes, leurs mécanismes et leurs implications. (1/3)

Investigation d’un incident dans Microsoft Defender : Faites ressortir le Sherlock Holmes qui est en vous

Le processus de traitement des incidents de sécurité est très proche de celui d’une enquête qui serait menée par l’illustre habitant du premier étage du 221B Baker Street.

Que ce soit dans le cadre d’une enquête policière ou d’une investigation en cybersécurité, tout repose sur la méthode, l’analyse et la déduction. L’art de résoudre un mystère, qu’il soit numérique ou tangible, est un jeu intellectuel où chaque détail compte 😊

Microsoft Security Copilot, ou comment utiliser l’IA générative pour renforcer la cybersécurité

Dans un contexte où les cyberattaques deviennent de plus en plus complexes, les professionnels de la cybersécurité affrontent un déséquilibre constant face à des attaquants sophistiqués. Microsoft répond à ce défi avec Microsoft Security Copilot, une solution intégrant l’IA générative d’OpenAI et des modèles de sécurité spécifiques à Microsoft.

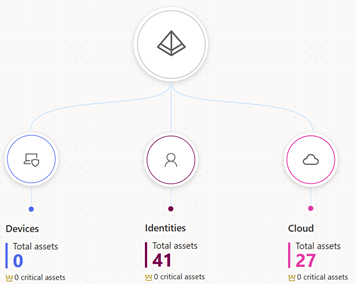

Introduction à Microsoft Security Exposure Management

Microsoft Security Exposure Management est une plateforme destinée à gérer de manière proactive les risques et l’exposition aux cybermenaces. Dans un contexte où les surfaces d’attaque se multiplient et deviennent plus complexes, cette solution offre une vue unifiée et complète des actifs d’une organisation, leur relation et leur vulnérabilité.

Les comptes “Honeytokens” : une arme stratégique pour la cybersécurité avec Microsoft Identity Protection

Les cybermenaces continuent de croître en complexité et en fréquence, et les organisations doivent adopter des méthodes innovantes pour anticiper et neutraliser les attaques. Les « Honeytokens », ou « jetons leurres », sont des comptes ou identités factices qui jouent un rôle clé dans les stratégies de défense modernes. Conçus pour détecter et surveiller les activités malveillantes, ils alertent les équipes de sécurité lorsqu’un attaquant tente de les exploiter. Ainsi les équipes de sécurité (SOC) peuvent réagir rapidement en cas de compromission ou de tentative de connexion.

Zero Trust : Une approche moderne de la sécurité

Le modèle Zero Trust est aujourd’hui au cœur des stratégies de cybersécurité des entreprises modernes. Développé pour répondre à un paysage de menaces en constante évolution et à la migration vers le cloud, il repose sur un principe clé : ne jamais faire confiance, toujours vérifier.