Les concepts :

Dans un contexte où les cyberattaques deviennent de plus en plus complexes, les professionnels de la cybersécurité affrontent un déséquilibre constant face à des attaquants sophistiqués. Microsoft répond à ce défi avec Microsoft Security Copilot, une solution intégrant l’IA générative d’OpenAI et des modèles de sécurité spécifiques à Microsoft.

Une solution taillée pour les défis de la cybersécurité

Microsoft Security Copilot s’appuie sur plus de 65 trillions de signaux de menace analysés quotidiennement par Microsoft, combinés à l’expertise des outils de sécurité Microsoft. Ce produit met à disposition des équipes de sécurité des fonctionnalités avancées pour détecter les menaces, répondre aux incidents et améliorer leur posture de sécurité. Grâce à un apprentissage en boucle fermée, Copilot s’adapte continuellement aux besoins des utilisateurs, tout en préservant la confidentialité et le contrôle des données de l’organisation.

Security Copilot s’intègre à l’ensemble de l’écosystème de sécurité Microsoft, ainsi qu’à des produits tiers, pour offrir une expérience homogène. Il utilise l’intelligence artificielle pour augmenter les capacités des équipes, en répondant aussi bien aux questions simples qu’aux problématiques complexes.

Principaux avantages

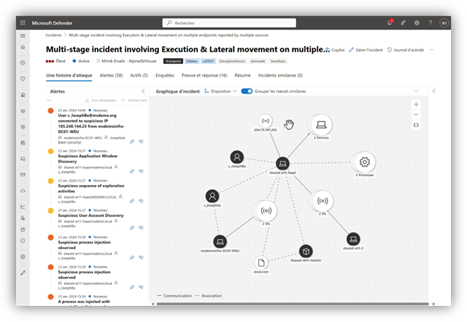

1. Simplification des tâches complexes : Copilot fournit une assistance étape par étape lors des investigations, permettant de résoudre les incidents en quelques minutes au lieu de plusieurs heures ou jours.

2. Détection proactive des menaces : Grâce à son intelligence continue et ses capacités d’analyse, il identifie les comportements malveillants et anticipe les mouvements des attaquants.

3. Renforcement des équipes de sécurité : Copilot comble le manque de professionnels en cybersécurité en améliorant les compétences des équipes et en les formant à de nouvelles pratiques.

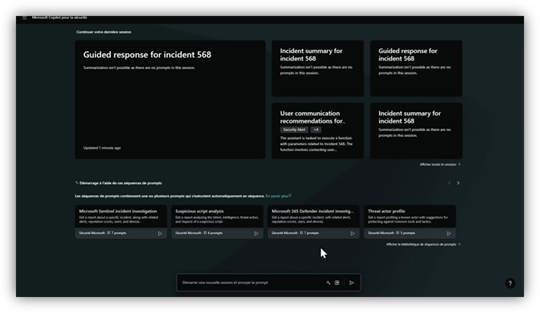

Deux types d’expérience utilisateur :

Expérience autonome :

Permet au SOC analyst d’obtenir un contexte plus large et ainsi corriger les incidents plus rapidement dans Copilot for Security lui-même, avec tous les cas d’utilisation en un seul endroit.

Expérience embarquée :

En mode natif dans les solutions de la gamme Microsoft Defender

Fonctionnement de Microsoft Security Copilot

1. Analyse des signaux de menace :

- Security Copilot s’appuie sur plus de 65 trillions de signaux de menace analysés quotidiennement par Microsoft. Ces données proviennent de l’écosystème de sécurité Microsoft, incluant Defender, Sentinel et d’autres outils tiers.

- Grâce à cette base de données, il identifie les comportements malveillants et anticipe les mouvements des attaquants.

2. Modèle de langage spécialisé :

- Contrairement aux modèles IA génériques, Security Copilot utilise un modèle spécifique à la sécurité, enrichi par les retours des utilisateurs et les données de menaces globales.

- Ce modèle est capable de fournir des réponses adaptées aux besoins des professionnels de la sécurité, qu’il s’agisse de chasse aux menaces, de gestion des incidents ou de renforcement de la posture de sécurité.

3. Boucle d’apprentissage fermée :

- Security Copilot est conçu pour apprendre en continu grâce aux interactions avec les utilisateurs. Les équipes peuvent fournir des retours directs via une fonctionnalité intégrée, permettant à l’outil d’affiner ses réponses et d’améliorer ses performances.

4. Intégration transparente :

- La solution s’intègre parfaitement avec les produits Microsoft, tels que Defender et Sentinel, ainsi qu’avec des outils tiers. Cela garantit une expérience homogène et une gestion centralisée des incidents.

5. Automatisation et assistance :

- Security Copilot automatise les tâches répétitives, comme la collecte de données ou la génération de rapports, permettant aux équipes de se concentrer sur des priorités stratégiques.

- Il fournit également des conseils étape par étape pour résoudre les incidents, réduisant ainsi le temps de réponse de plusieurs heures à quelques minutes.

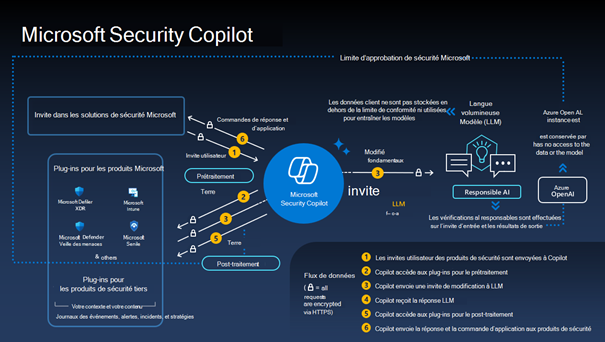

Traitement des prompts :

Source : https://learn.microsoft.com/fr-fr/copilot/security/microsoft-security-copilot

Description :

- Les prompts des utilisateurs (console embarquée ou console autonome) sont envoyées à Security Copilot.

- Security Copilot prétraite le prompt via du grounding, afin d’améliorer la spécificité du prompt et ainsi obtenir des réponses pertinentes et exploitables. Security Copilot accède aux plug-ins pour le prétraitement, puis envoie le prompt modifiée au LLM.

- Security Copilot récupère la réponse du LLM et effectue un port-traitement qui inclut l’accès aux plug-ins pour obtenir des informations contextuelles.

- Security Copilot retourne la réponse à l’utilisateur qui peut examiner et évaluer la réponse.

Avantages pour les équipes de sécurité

- Détection proactive : Security Copilot identifie les menaces cachées dans le bruit des données, offrant une visibilité accrue sur les attaques potentielles.

- Renforcement des compétences : Il comble le manque de professionnels en cybersécurité en augmentant les capacités des équipes existantes.

- Collaboration améliorée : Les interactions peuvent être partagées entre les membres de l’équipe, facilitant la coordination et la formation.

Quelques exemples de prompts :

### Pour l’investigation des incidents

1. “Quelles activités suspectes ont été détectées dans les 24 dernières heures ?”

2. “Identifie les tentatives de connexion échouées provenant d’adresses IP inhabituelles.”

3. “Analyse et priorise les alertes critiques de Defender for Endpoint de la dernière semaine.”

4. “Fournis un rapport d’incident détaillé concernant [nom de la menace ou malware].”

5. “Quels endpoints sont actuellement à risque et nécessitent une attention immédiate ?”

### Pour la chasse aux menaces (Threat Hunting)

6. “Recherche les connexions à des serveurs de commande et contrôle (C&C) détectées dans les journaux réseau.”

7. “Identifie les anomalies dans les connexions utilisateur sur les dernières 48 heures.”

8. “Donne-moi un aperçu des fichiers malveillants potentiels détectés par Defender for Office 365.”

9. “Crée une requête KQL pour identifier les activités inhabituelles dans Sentinel.”

10. “Quels signes précurseurs d’une attaque de type ransomware sont visibles ?”

### Pour l’analyse des menaces et recommandations

11. “Explique les tactiques et techniques de l’acteur malveillant [nom de l’acteur] basé sur les données de Threat Intelligence.”

12. “Quelles sont les vulnérabilités récemment exploitées dans mon environnement ?”

13. “Recommande des actions pour renforcer la sécurité des appareils compromis.”

14. “Surveille les activités liées aux menaces connues de type [exemple : phishing, ransomware].”

15. “Identifie les utilisateurs à haut risque et propose des stratégies de mitigation.”

### Pour les rapports et la documentation

16. “Rédige un résumé des incidents de sécurité pour un rapport de direction.”

17. “Crée un plan d’action basé sur les incidents critiques détectés ce mois-ci.”

18. “Automatise la création de rapports mensuels sur les performances de la sécurité.”

19. “Fournis un résumé simplifié des attaques détectées pour les équipes non techniques.”

20. “Explique l’impact potentiel des vulnérabilités détectées en termes simples.”

### Pour les équipes et la formation

21. “Quels sont les meilleurs moyens de détecter les activités liées aux attaques Evil Twin ?”

22. “Donne-moi une liste des outils et techniques les plus récents utilisés par [groupe de menaces].”

23. “Quelles étapes recommandes-tu pour former les nouveaux membres à la réponse aux incidents ?”

24. “Propose des scénarios d’entraînement pour les équipes basés sur des menaces actuelles.”

25. “Comment améliorer les règles de détection dans Microsoft Sentinel ?”

Les promptbooks :

La fonctionnalité Promptbook dans Microsoft Security Copilot est conçue pour simplifier et automatiser les tâches liées à la sécurité. Les promptbooks sont des ensembles de requêtes prédéfinies qui fonctionnent comme des workflows prêts à l’emploi, similaires aux playbooks de sécurité. Ils permettent d’accomplir des tâches spécifiques, telles que l’enquête sur des incidents, l’analyse de scripts suspects ou encore l’évaluation de l’impact des vulnérabilités.

Chaque promptbook est conçu pour guider les utilisateurs étape par étape, en s’appuyant sur des données d’entrée spécifiques (comme un extrait de code ou un nom d’acteur de menace). Cela aide les équipes de sécurité à gagner du temps, à standardiser leurs processus et à améliorer leur efficacité dans la détection et la réponse aux menaces. Une bibliothèque dédiée permet de rechercher et d’accéder facilement à ces promptbooks pour répondre aux besoins spécifiques des utilisateurs.

Utilisation des connecteurs

Les connecteurs dans Microsoft Security Copilot jouent un rôle essentiel en permettant aux utilisateurs et aux développeurs d’intégrer des outils et des données externes pour effectuer des tâches spécialisées. Voici un aperçu de leur fonctionnement et des principaux connecteurs disponibles :

Fonctionnement des connecteurs dans Microsoft Security Copilot

1. Interface API : Les connecteurs agissent comme une interface (wrapper) autour des API, permettant aux utilisateurs d’interagir avec la plateforme Microsoft Security Copilot pour des tâches spécifiques.

2. Automatisation des tâches : Ils facilitent l’automatisation des processus, comme l’extraction de données, l’analyse des incidents ou l’intégration avec d’autres outils de sécurité.

3. Intégration fluide : Les connecteurs permettent une communication fluide entre Microsoft Security Copilot et d’autres services, qu’ils soient internes (comme Microsoft Sentinel ou Defender) ou externes.

4. Personnalisation : Les utilisateurs peuvent configurer les connecteurs pour répondre à leurs besoins spécifiques, en fonction des outils et des données qu’ils souhaitent intégrer.

Principaux connecteurs disponibles

1. Connecteur Logic Apps :

- Permet d’automatiser les flux de travail en intégrant Microsoft Security Copilot avec d’autres services via Azure Logic Apps.

- Idéal pour orchestrer des réponses aux incidents ou collecter des données à partir de multiples sources.

2. Microsoft Graph Connectors :

- Utilisés pour intégrer des contenus externes dans Microsoft 365, ces connecteurs permettent également d’enrichir les analyses de sécurité avec des données provenant de sources tierces.

3. Connecteurs pour Microsoft Sentinel et Defender :

- Ces connecteurs natifs permettent d’exploiter les données de Microsoft Sentinel et Defender pour des analyses approfondies et une gestion centralisée des incidents.

4. Connecteurs tiers :

- Microsoft Security Copilot prend en charge des connecteurs pour des outils tiers, permettant une intégration avec des solutions de sécurité externes et des plateformes SIEM/SOAR.

Avantages des connecteurs

- Centralisation des données : Les connecteurs permettent de regrouper les informations provenant de différentes sources pour une analyse plus efficace.

- Réduction des silos : En intégrant divers outils, ils améliorent la collaboration entre les équipes de sécurité.

- Gain de temps : Grâce à l’automatisation, les connecteurs réduisent le temps nécessaire pour effectuer des tâches répétitives.

Mode de facturation

Microsoft Security Copilot utilise un modèle de facturation flexible basé sur des Security Compute Units (SCU). Ces unités permettent de mesurer la capacité nécessaire pour exécuter les différentes charges de travail, comme les analyses ou les promptbooks.

Les SCU sont provisionnées à l’heure et facturées mensuellement, offrant ainsi une adaptabilité selon les besoins de l’organisation.

Microsoft recommande de commencer avec un minimum de 3 SCU par heure pour une utilisation optimale. Les coûts peuvent être suivis via un tableau de bord intégré, permettant une gestion efficace des ressources et des dépenses.

Plus de détails ici : Microsoft Security Copilot – Pricing | Microsoft Azure